Почему защита устройств в школах и вузах — это уже не «опция», а обязанность

Когда в школе ломался один-единственный компьютер в кабинете информатики — это была локальная трагедия. Сейчас через ноутбуки, планшеты и смартфоны проходит почти вся жизнь образовательного учреждения: электронный журнал, задания, переписка с родителями, данные студентов, финансовые документы, доступ к внутренним серверам.

Именно поэтому кибербезопасность для образовательных учреждений перестала быть «чем‑то для айтишников». Это уже часть нормальной управленческой рутины: как пожарная безопасность, только намного менее очевидная.

Дальше — без воды, по шагам: что реально можно сделать в школе, колледже или вузе, чтобы укрепить защиту устройств, не превращая жизнь учителей и студентов в кошмар.

—

С чего начать: инвентаризация и правила игры

Шаг 1. Посчитать всё железо и софт, а не «примерно помнить»

Первое практическое действие — не ставить антивирус, а понять, что у вас вообще есть.

1. Сколько рабочих станций (кабинеты, библиотека, административный корпус).

2. Какие устройства у преподавателей (служебные ноутбуки, планшеты).

3. Какие серверы и где они стоят.

4. Какие личные устройства студентов реально подключаются к сети (BYOD — bring your own device).

В одной гимназии в Москве при аудите обнаружили, что к внутренней Wi‑Fi сети подключалось до 400 устройств в день, хотя официально числилось всего 120 школьных ноутбуков и ПК. Остальное — смартфоны и личные ноутбуки. Именно через один из таких смартфонов с рутованным Android к школьной сети подключили вредоносный софт и пытались сканировать внутренние ресурсы.

Шаг 2. Понятные правила использования устройств

Без формализованных, но простых правил вы будете бесконечно «тушить пожары», а не управлять рисками.

Минимум нужно:

— прописать, какие устройства можно подключать к школьной/вузовской сети;

— определить, кто и как устанавливает программы;

— разделить сети: одна — для служебных устройств, другая — для гостей и студентов.

Полстраницы живого, а не бюрократического текста, которые реально обсуждаются с педагогами и студентами, защищают лучше, чем десять страниц регламента, которые никто не читал.

—

Технический фундамент: что должно быть на каждом устройстве

Антивирус — уже не роскошь, но и не серебряная пуля

Да, звучит банально, но до сих пор в школах встречаются компьютеры без актуального антивируса. В одной районной школе в 2023 году вирус-шифровальщик «уложил» 23 компьютера из 30 — архивы с контрольными и рабочими программами были зашифрованы. Причина проста: лицензия на антивирус закончилась два года назад, вместо продления — «и так работает».

Антивирус нужен, но:

— только с централизованным управлением (чтобы ИТ-специалист видел, что происходит на всех ПК);

— с включённым веб‑фильтром и защитой от шифровальщиков;

— с автоматическим обновлением сигнатур (минимум несколько раз в день).

Блок технических деталей: базовый набор защиты для рабочих станций

— Антивирус/EDR-клиент с централизованной консолью.

— Брандмауэр (либо встроенный Windows с жёсткими правилами, либо отдельный агент).

— Шифрование дисков (BitLocker или аналог) на ноутбуках учителей и администраторов.

— Ограниченные права пользователей: ученик/преподаватель не должен быть локальным администратором.

— Автоматическая установка обновлений ОС и критичных приложений (Office, браузеры, Java и пр.).

Это уже фундамент, без которого любые «умные» решения по защите устройств в школах и вузах не дадут эффекта.

—

Работа с сетью: не пускать угрозы внутрь, а не «лечить» потом

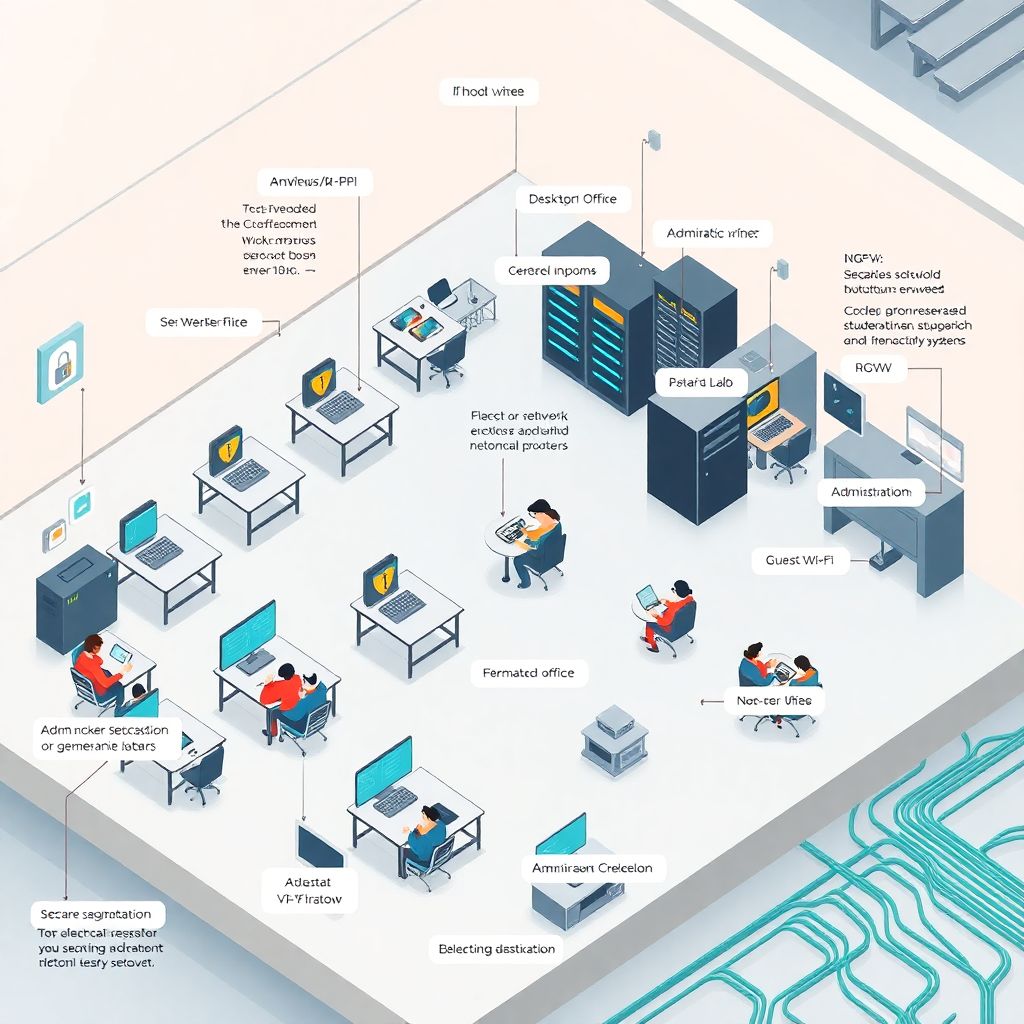

Разделение сети: ученики отдельно, администрация отдельно

Один из самых практичных шагов — логически разделить сеть:

— VLAN №1 — административные ПК, бухгалтерия, серверы;

— VLAN №2 — кабинеты и лаборатории;

— отдельная гостевая Wi‑Fi сеть для личных устройств.

В одном колледже Петербурга это сделали за один каникулярный период. Потратили около 60 000 ₽ на дополнительное сетевое оборудование и настройку. Зато после этого попытка взлома из компьютерного класса не задела бухгалтерию и сервер электронного журнала: злоумышленник просто не «видел» эти устройства в своей подсети.

Программное обеспечение для безопасности сети вуза

Для вузов логично использовать более продвинутые решения уровня:

— next‑gen firewall (NGFW) с DPI, IDS/IPS;

— системы контроля доступа в сеть (NAC), которые не пускают в «внутрянку» неавторизованные или уязвимые устройства;

— web‑фильтрацию и контроль приложений, чтобы резать доступ к вредоносным сайтам и подозрительным сервисам.

Пример из практики: в университете с 8 000+ студентов внедрили NGFW с фильтрацией HTTPS трафика. За первые три месяца было заблокировано более 25 000 попыток перехода на фишинговые сайты, большинство — с личных смартфонов студентов, подключённых к Wi‑Fi.

—

Управление устройствами: единые настройки вместо «каждый живёт как хочет»

Системы централизованного управления (MDM, AD, GPO)

Как только устройств становится больше 30–40, ручная настройка превращается в бессмысленное выгорание администратора. Нужна централизованная система управления: для Windows — домен и групповая политика, для мобильных устройств — MDM.

С помощью домена можно:

— запретить установку программ без одобрения;

— автоматически применять политики брандмауэра;

— единообразно настраивать браузеры (например, запрещать опасные расширения);

— централизованно разворачивать обновления ПО.

Один лицей в области перешёл на доменную структуру с GPO и за год сократил количество «инцидентов из‑за программ, которые кто‑то где‑то поставил» почти в ноль. Ученик теперь не может просто скачать «сломанный» Photoshop с торрента и поставить его на школьный компьютер.

Блок технических деталей: что можно автоматизировать политиками

— Отключение автозапуска USB‑накопителей.

— Ограничение прав на запуск исполняемых файлов из временных папок и профиля пользователя.

— Жёсткая настройка макросов Office (запрещать всё, кроме подписанных).

— Принудительная установка безопасных браузеров и их расширений.

— Настройка журналирования и отправка логов на центральный сервер.

—

Контент‑фильтрация и защита от «человеческого фактора»

Фильтрация веб‑доступа: защита не только от «не того» контента

Контент‑фильтр нужен не только потому, что родители не хотят, чтобы дети заходили на сомнительные сайты. Это ещё и мощный барьер от фишинга, вредоносных загрузок и атак через рекламные сети.

В одной школе после включения контент‑фильтра количество заражений через браузер упало более чем в 4 раза. Большинство блоков приходилось на сайты с «бесплатными» играми и генераторами ответов на тесты.

Важно:

— фильтрация должна работать по категориям и репутации сайтов;

— отчёты должны быть понятными, а не набором IP‑адресов;

— фильтрацию лучше включать как минимум для всех школьных ПК и Wi‑Fi, используемого в учебных целях.

Обучение пользователей: минимум теории, максимум реализма

В 80+% инцидентов старт атак — это клик по ссылке или открытие файла. Реальное повышение защищённости начинается с людей.

Что работает на практике:

1. Короткие (10–15 минут) мини‑занятия для учителей и сотрудников: как выглядит фишинг, как проверить отправителя, почему нельзя вводить пароль «потому что попросили».

2. Имитация фишинговых рассылок: отправка тестовых писем и разбор ошибок без «публичной порки».

3. Включение основ кибергигиены в уроки информатики: не как скучную теорию, а на реальных кейсах.

В одном техникуме после такой программы число переходов по фишинговым ссылкам в тестовых рассылках за полгода снизилось с 38% до 9%. Это легче, чем потом восстанавливать зашифрованные данные.

—

Физическая защита: простые меры, о которых часто забывают

Не оставлять устройства без присмотра

Звучит детски просто, но:

— ноутбук, оставленный на ночь в кабинете без замка, — это риск утечки данных;

— незащищённый кабинет сервера — мечта любого школьного «хакера».

Практичные меры:

— замки на кабинеты с оборудованием;

— механические замки (Kensington) на особо ценные ноутбуки;

— авто‑блокировка системы после 5–10 минут простоя.

В одной школе в Подмосковье ноутбук завуча с доступом к электронному дневнику украли во время перемены. Ни шифрования, ни пин‑кода. Устройства потом не нашли, но доступ к системе пришлось в срочном порядке отключать и менять все пароли, а это уже остановка работы.

Резервные копии — последняя линия обороны

Нет бэкапов — нет данных. Всё остальное можно чинить, но не вернуть утраченные файлы.

Практический минимум:

— ежедневные резервные копии критичных данных (электронный журнал, бухгалтерия, базы студентов);

— хранение копий на отдельном устройстве или в облаке, не доступном напрямую из рабочей сети;

— регулярная проверка восстановления — не «на бумаге», а реально.

В одном вузе после атаки шифровальщика восстановили работу портала за 6 часов только потому, что была настроена ночная инкрементальная резервная копия и протестированная процедура восстановления. Потеряли всего один день активности студентов, а не семестр.

—

Как выбирать решения и на чём нельзя экономить

«Купить один раз и забыть» не работает

Система защиты устройств — это не проект на один год. Угроза меняется каждые месяцы, иногда недели. Поэтому, если вы смотрите на систему защиты компьютеров в школе купить «по принципу — подешевле и навсегда», это тупиковый путь.

Лучше:

— заложить ежегодный бюджет на обновление лицензий и развитие защиты;

— выбирать решения, которые умеют интегрироваться друг с другом (антивирус, NGFW, журналы событий);

— смотреть на наличие локальной поддержки и русскоязычной документации.

Комплексный подход вместо «лоскутного одеяла»

Разрозненные решения часто дают ложное чувство безопасности. Настоящая комплексная защита IT‑инфраструктуры учебных заведений включает:

1. Защиту конечных устройств (антивирус/EDR, контроль приложений, шифрование).

2. Защиту сети (NGFW, фильтрация, сегментация, NAC).

3. Управление доступами и учетными записями (пароли, двухфакторная аутентификация, роли).

4. Резервное копирование и план восстановления.

5. Обучение и регламенты.

Когда эти куски работают согласованно, даже успешная атака приводит не к катастрофе, а к локальному инциденту.

—

Пошаговый план: что можно сделать уже в этом учебном году

Приоритеты на ближайшие 3–6 месяцев

1. Провести инвентаризацию устройств и доступов (кто к чему имеет логин и пароль).

2. Разделить сеть минимум на административную и учебную, включить гостевой Wi‑Fi.

3. Внедрить или навести порядок в антивирусной защите с централизованным управлением.

4. Настроить хотя бы базовый контент‑фильтр и DNS‑фильтрацию.

5. Запустить регулярное резервное копирование критичных систем.

6. Провести короткое обучение для педагогов и сотрудников по фишингу и безопасной работе.

На горизонте года

— Внедрить доменную структуру и GPO (или усилить уже существующую).

— Настроить MDM для служебных ноутбуков и мобильных устройств.

— Разработать и утвердить простые регламенты по безопасности.

— Провести тестовое учение: имитация утечки или шифрования данных и отработка действий.

—

Вывод: защита устройств — это не про «запреты», а про устойчивость

Укреплять защиту устройств в образовательных учреждениях — не значит «всё запретить и отключить интернет». Речь идёт о том, чтобы:

— компьютеры и ноутбуки не превращались в точку входа для злоумышленников;

— данные учеников и студентов не утекали;

— работа школы или вуза не останавливалась из‑за одного письма или флешки.

Если подойти к вопросу системно — от инвентаризации и базовых политик до продуманного программного обеспечения для безопасности сети вуза — защита перестаёт быть хаотичным набором мер. Это становится нормальным, рабочим процессом, который почти не заметен ученикам и преподавателям, но критически важен для руководства и ИТ‑службы.

Начать можно с малого: навести порядок в том, что уже есть. А потом шаг за шагом строить такую систему, при которой даже самая современная атака упрётся не в дырявый ноутбук в кабинете информатики, а в выстроенную, продуманную оборону.